Si necesitas proteger tu dominio del spoofing, phishing y otros tipos de abuso de correo electrónico, indicando a los servidores de correo qué hacer con los mensajes que afirman provenir de tu dominio, entonces necesitas conocer y configurar el registro DMARC en tu Hosting.

Cuando un dominio implementa DMARC, establece una política que indica a los proveedores de correo electrónico cómo tienen que gestionar los emails que afirman ser enviados desde ese dominio.

Google, como proveedor de servicios de correo electrónico, respeta y aplica estas políticas de DMARC para proteger a sus usuarios contra el correo no deseado y fraudulento. Es por eso que desde enero de 2024 todos los remitentes de emails tienen que cumplir una serie de requisitos para enviar correos a cuentas de Gmail, algo que hacemos más de 1800 millones de usuarios en el mundo.

Aplicar los métodos de autenticación mediante SPF, DKIM y DMARC es esencial para que tu correo no se marque como spam o se rechace con un error 5.7.26

Pero mejor veamos con más detalles que es esto del protocolo DMARC y cómo se debe añadir el registro DMARC en tus dominios, desde tu Panel de Administración del Hosting WePanel, aunque se puede hacer desde cualquier otro.

Tabla de contenidos

¿Qué es DMARC?

Se trata de una política de seguridad de correo electrónico que ayuda a protegerte contra el correo fraudulento o phishing al verificar que los mensajes de correo recibidos provienen de fuentes legítimas y autenticadas.

En términos generales, DMARC combina tecnologías como SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail) para establecer reglas sobre cómo un receptor de correo electrónico debe procesar los mensajes que afirman provenir de un dominio en particular.

Una política de DMARC especifica qué acción debe tomar el receptor si un mensaje no pasa la autenticación SPF o DKIM.

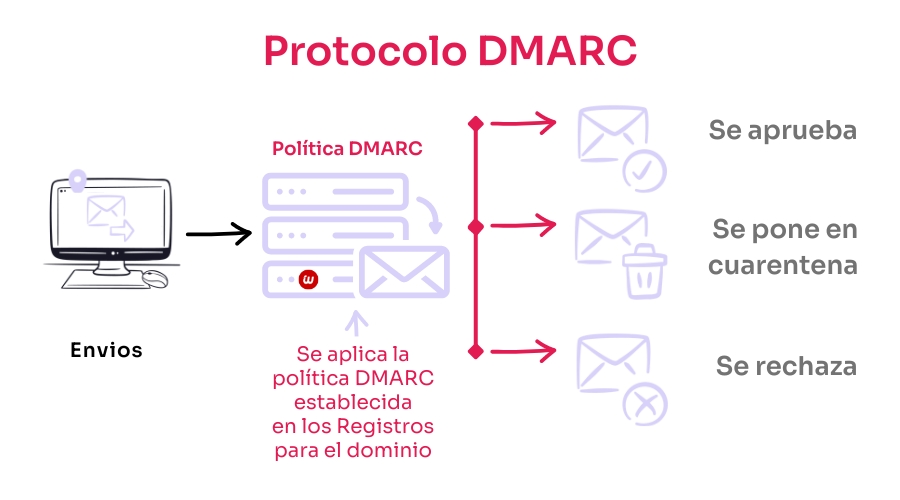

Las políticas de DMARC pueden establecerse en tres niveles:

- None: en este nivel, la política de DMARC simplemente recolecta información sobre los mensajes que fallan en la autenticación SPF o DKIM, pero no especifica ninguna acción adicional. Es útil para monitorizar el tráfico y evaluar el impacto antes de tomar medidas más estrictas.

- Quarantine: aquí, la política de DMARC instruye al receptor a tratar los mensajes que no pasan la autenticación SPF o DKIM de manera sospechosa, por ejemplo, marcándolos como SPAM o moviéndolos a una carpeta de cuarentena.

- Reject: es el nivel más estricto. La política de DMARC indica al receptor que rechace de forma activa los mensajes que no superen la autenticación SPF o DKIM. Estos mensajes son rechazados y no se entregan al destinatario.

Una correcta aplicación de la política de DMARC te ayuda a proteger la reputación de tu dominio y mejora la seguridad del correo electrónico al garantizar que solo los mensajes legítimos se entreguen correctamente.

Vídeo sobre la creación de un registro DMARC en WePanel

En el siguiente vídeo te explico cómo puedes crear un registro DMARC desde tu Panel de Hosting WePanel, para uno de los dominios que tengas previamente alojados en el Hosting.

¿Cómo funciona la comprobación DMARC?

Voy a tratar de explicártelo de forma sencilla, a pesar de que por detrás, entre bastidores, el funcionamiento de esta política es mucho más compleja.

Primero publicas una política DMARC en tu registro DNS. Esta política indica a los servidores de correo electrónico cómo autenticar los mensajes de tu dominio y qué hacer con los mensajes que fallan la autenticación.

A continuación, los servidores de correo electrónico reciben un mensaje de tu dominio y comprueban si el mensaje está autenticado mediante SPF (Sender Policy Framework) y DKIM (DomainKeys Identified Mail).

Si el mensaje está autenticado, se entrega al destinatario y no se marca como correo sospechoso, al margen de otras políticas que tú apliques con herramientas como SpamAssassin o similares.

Si el mensaje no está autenticado, se toman medidas según la política DMARC, la cual puede indicar al servidor de correo electrónico que:

- Descarte el mensaje.

- Mueva el mensaje a la carpeta de SPAM.

- Marque el mensaje como sospechoso.

¿Qué pasa si un dominio no usas DMARC en tus dominios?

- Cualquiera puede usar tus dominios.

- No hay visibilidad sobre tus flujos externos de correo.

- Tus proveedores, socios y clientes son vulnerables a la suplantación de identidad.

- Riesgo de pérdidas económicas para empresas.

- Riesgos de fuga de datos.

- Mayor exposición a ataques de tipo B.E.C. desde una dirección interna de la empresa.

- Impacto en la reputación de tu empresa.

Estructura del registro DMARC

Un registro DMARC está compuesto por una única línea de texto sin formato que utiliza etiquetas y valores separados por punto y coma (;).

Estas etiquetas y valores definen la política DMARC y cómo se debe aplicar.

- v: versión del protocolo DMARC (por ejemplo, v=DMARC1).

- p: política de informe. Define qué acción deben tomar los servidores de correo electrónico con los mensajes que fallan la autenticación (por ejemplo, p=none, p=quarantine, p=reject).

- pct: porcentaje de mensajes para los que se enviarán informes (opcional, predeterminado 100%).

- rua: direcciones de correo electrónico para recibir informes de autenticación agregados (opcional).

- ruf: direcciones de correo electrónico para recibir informes de fallos (opcional).

- fo: direcciones de correo electrónico para recibir informes de cumplimiento (opcional).

- ri: intervalos para enviar informes agregados (opcional).

- ro: intervalos para enviar informes de fallos (opcional).

- rf: intervalos para enviar informes de cumplimiento (opcional).

- adkim: política para la autenticación DKIM (por ejemplo, adkim=r para requerirla).

- aspf: política para la autenticación SPF (por ejemplo, aspf=r para requerirla).

La sintaxis de una etiqueta DMARC sería la siguiente:

v=DMARC1; [p=política]; [pct=porcentage]; [rua=mailto:email@tudominio.com]; [otras etiquetas]Te pongo un ejemplo para que lo veas más claro de forma aplicada:

v=DMARC1; p=quarantine; pct=80; rua=mailto:dmarc@tudominio.com; adkim=r; aspf=r;¿Qué es lo que realiza esta etiqueta DMARC?

- Se indicia la versión DMARC1. Esta etiqueta es obligatoria.

- Se pone en cuarentena el correo que falle la autenticación p=quarantine.

- Se envían informes para el 80 % de los mensajes pct=80.

- Los informes de autenticación añadidos se envían a dmarc@tudominio.com rua=mailto:dmarc@tudominio.com

- Se requiere autenticación DKIM adkim=r.

- Se requiere autenticación SPF aspf=r.

Debes tener en cuenta que no todas las etiquetas del registro DMARC es obligatorio declararlas, por lo que puedes configurar una política DMARC básica solo con las etiquetas que necesites.

El orden de las etiquetas no afecta la interpretación del registro DMARC. También existen otras etiquetas menos comunes que se pueden usar para configuraciones más avanzadas.

Para crear un registro para DMARC puedes hacer uso de un generador DMARC gratuito online o comprobar la validez del registro DMARC que hayas creado haciendo una búsqueda DMARC.

¿Cómo configurar el registro DMARC de un dominio?

Para crear un registro DMARC hay varios pasos que debes seguir antes de poder usar dicho registro en tu dominio.

De forma sintetizada el proceso es más o menos el siguiente:

Creas una política DMARC, para lo que puedes utilizar un generador de políticas DMARC que te ayude a crear una política para tu dominio.

Luego tendrás que publicar tu política DMARC en tu registro DNS. Deberás trabajar con tu proveedor de DNS para publicar tu política DMARC.

A partir de ahí puedes monitorizar tus informes DMARC que este registro genera para que veas cómo se están autenticando tus mensajes y qué medidas se están tomando con los mensajes que fallan la autenticación.

Te muestro a continuación cómo crear un registro DMARC en tu Hosting, para un dominio alojado.

Cómo configurar un registro DMARC en WePanel

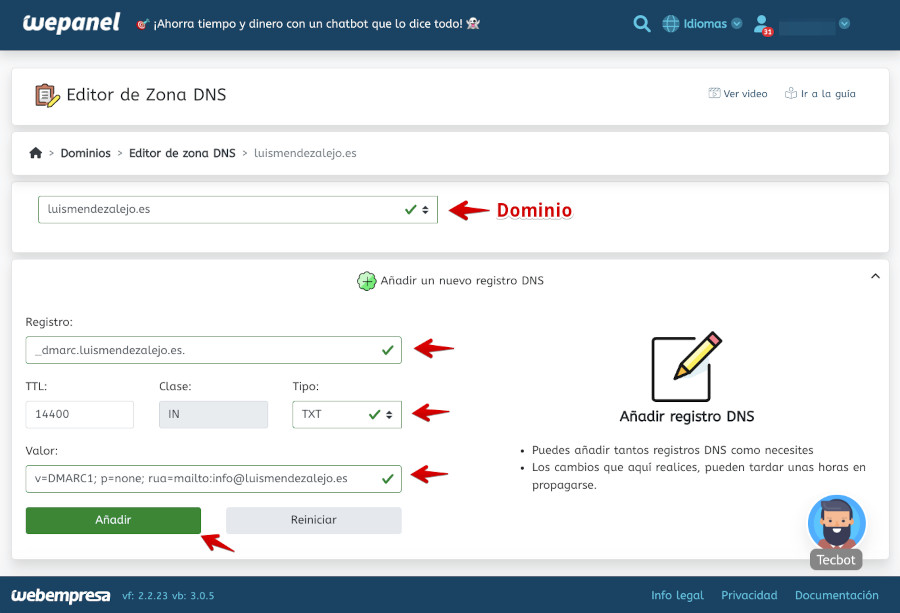

Los registros DMARC se crean desde tu editor de Zona DNS en tu Panel de Hosting. Este ejemplo te lo voy a ilustrar utilizando el panel de Hosting WePanel, de Webempresa, aunque el proceso de creación de Registros DNS es similar en la mayoría de paneles de Hosting.

Necesitas tener ya una política DMARC creada, tal como te he ilustrado en puntos anteriores de este artículo.

Pasos resumidos para configurar un registro DMARC en WePanel:

- Inicia sesión en tu cuenta de WePanel.

- En la sección Dominios, haz clic en Editor de zonas DNS.

- Selecciona el dominio para el que deseas añadir un registro DMARC.

- En la sección Añadir un nuevo registro DNS rellena los campos disponibles.

- En el campo Registro, escribe el nombre del dominio: _dmarc.tudominio.com, puede ser también _dmarc únicamente.

- En el campo Tipo, selecciona TXT.

- En el campo Valor, pega tu política DMARC: v=DMARC1; p=none; rua=mailto:tucorreo@dominio.com

- Haz clic en Añadir registro.

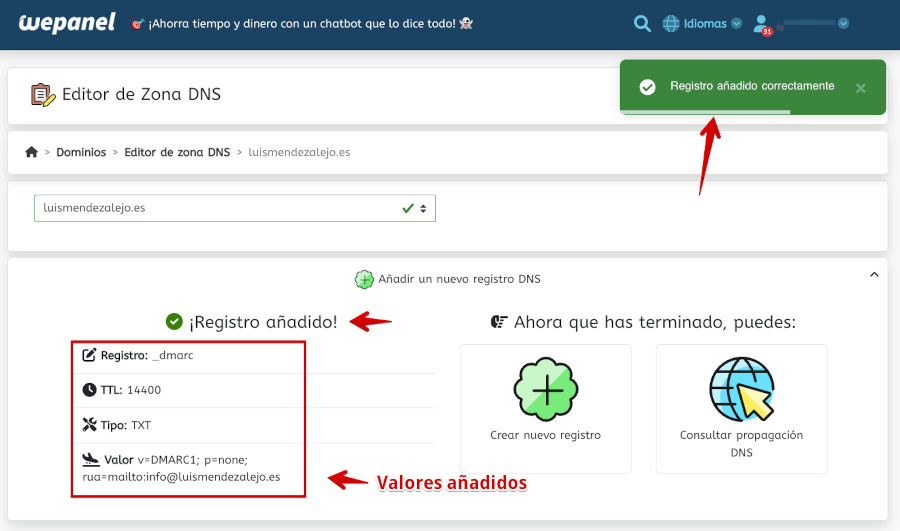

La creación de un registro DMARC desde el editor de zona DNS en WePanel es un proceso sumamente sencillo y en apenas un minuto puedes tenerlo creado para el dominio que lo necesites.

Una vez lo añades puedes ver los valores que ha tomado el registro DMARC recién creado.

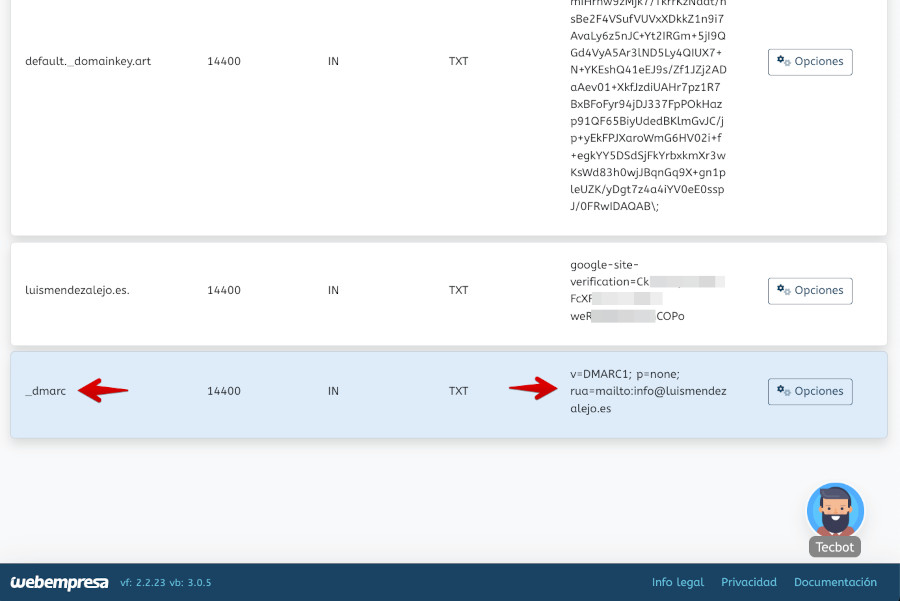

En la misma pantalla de WePanel, donde has creado el registro, al final del listado de registros DNS existente podrás ver el nuevo registro DMARC que has creado.

Con estos pasos ya tienes creado tu registro DMARC para el dominio. Si tienes más dominios, tendrás que repetir el proceso para cada uno de los dominios activos y desde los que realices envíos de correos.

Esto incluye los dominios que utilizas en sitios web, aunque no hagan envíos de boletines, etc., pues envían correos de notificación, por ejemplo desde un sitio WordPress.

¿Con DMARC ya están seguros los envíos de correos?

Si bien DMARC es un protocolo pensado para mejorar la seguridad de los envíos de correos electrónicos y protegerte contra el phishing y la suplantación de identidad, su uso no garantiza por sí solo la seguridad completa de los envíos de correos.

DMARC forma parte de un conjunto de tecnologías de autenticación de correo electrónico que trabajan en conjunto para mejorar la seguridad del correo electrónico saliente y entrante de tus dominios.

Para que DMARC funcione correctamente, es esencial que los dominios implementen correctamente SPF y DKIM.

- SPF valida que los servidores de correo electrónico autorizados estén enviando en nombre de un dominio.

- DKIM verifica la integridad del contenido del mensaje.

Para que DMARC sea efectivo es importante configurarlo con la política adecuada (none, quarantine o reject) y monitorear regularmente los informes de DMARC para identificar y abordar problemas de autenticación y posibles intentos de suplantación.

Que DMARC sea efectivo también depende del nivel de adopción y aplicación por parte de los proveedores de servicios de correo electrónico (receptores). Aunque muchos proveedores importantes como Gmail, Yahoo! Mail y otros respaldan DMARC, su implementación y configuración puede variar de unos a otros.

Es posible que algunos mensajes aún se entreguen o se marquen como sospechosos, incluso si estás usando DMARC correctamente.

Los usuarios malintencionados evolucionan a la par de la tecnología y mejoran sus técnicas de phishing o spoofing, generando nuevos intentos sofisticados de suplantación que pueden evadir la detección mediante DMARC u otras medidas de seguridad.

Por eso es recomendable implementar otras medidas de seguridad, como la educación y concienciación de la gestión del correo electrónico, la monitorización de anomalías en el tráfico de correo electrónico, la protección contra malware y la aplicación de políticas de seguridad más robustas.

Conclusiones

Desde febrero de 2024, Google y Yahoo imponen nuevas y estrictas normas de seguridad electrónica y cualquier empresa que envíe correos electrónicos a través o hacia estas plataformas deberá adoptar la tecnología de autenticación DMARC.

Esta iniciativa marca un paso crucial en la lucha contra el fraude electrónico, obligando a las empresas a reforzar su seguridad y adoptar prácticas más estrictas de gestión del correo electrónico.

El objetivo de DMARC es basarse en un sistema de colaboración entre remitentes y receptores para mejorar las prácticas de autenticación de correo de los remitentes y permitir a los receptores rechazar mensajes no autenticados.

Cuando aplicas la autenticación de tus correos:

- Ayudas a la defensa de los destinatarios contra mensajes engañosos, como los de suplantación de identidad o phishing.

- Contribuyes a proteger tanto a ti como a tu organización contra la suplantación de identidad.

- Disminuyes la posibilidad de que Gmail rechace los mensajes o los clasifique como correo no deseado.

Mediante estas prácticas, los receptores proporcionan a los remitentes información sobre su infraestructura de autenticación de correo, mientras que los remitentes indican a los receptores qué hacer cuando se recibe un mensaje que no se autentica.

¿Sabías que en 2007, PayPal (fundada por Elon Musk) fue pionera en este enfoque y desarrolló un sistema con Yahoo! Mail? Los resultados fueron extremadamente efectivos, lo que llevó a una disminución significativa en la aceptación de correos electrónicos sospechosos de fraude que pretendían ser de PayPal por parte de estos receptores.

¿Te ha resultado útil este artículo?

Miembro del equipo de soporte técnico de Webempresa.

Coordinador de contenidos en el Blog y en Youtube.

Soporte técnico en CiberProtector. Teacher en Webempresa University